Kwaadaardige versies van node-ipc duiken op

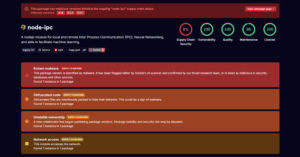

er is nieuws voor wie met Node.js werkt of software gebruikt die daarvan afhangt. Onderzoekers slaan alarm over “malicious activity” in nieuw gepubliceerde versies van het npm-pakket node-ipc. Volgens Socket en StepSecurity zijn deze drie versies kwaadaardig bevestigd: node-ipc@9.1.6,node-ipc@9.2.3 en node-ipc@12.0.1.

Dat is vooral belangrijk omdat npm-pakketten vaak ongemerkt in andere projecten meeliften. Eén vreemde update kan dus verder reiken dan alleen het pakket zelf.

Wat is er gebeurd?

de bron meldt dat cybersecurity-onderzoekers verdachte, schadelijke activiteit hebben gezien in recent gepubliceerde versies van node-ipc. Socket en StepSecurity hebben drie versies als malafide bevestigd.

dat betekent niet alleen dat er iets mis is met één download. Het raakt ook de keten eromheen: software die dit pakket gebruikt, kan dezelfde besmette versie binnenhalen als er niet goed wordt vastgezet welke versie mag worden gebruikt.

Hier draait het dus om een pakket uit het npm-ecosysteem. Dat is de grote codebibliotheek die veel JavaScript- en Node.js-projecten gebruiken. voor veel kleine teams voelt zo’n pakket gewoon als een bouwsteentje. Tot er ineens iets geks in blijkt te zitten.

Waarom is dit belangrijk?

Voor gewone gebruikers lijkt npm ver weg. Maar dezelfde pakketten komen vaak terug in apps, websites en tools die op laptops, pc’s en servers draaien. als een pakket kwaadaardige code bevat, kan dat gevolgen hebben voor de software die jij gebruikt of beheert.

Bij een besmet pakket is het risico vaak niet meteen zichtbaar.De app kan gewoon opstarten, een website kan normaal lijken, en toch draait er onder water iets dat er niet hoort. Juist dat maakt dit soort nieuws lastig.

Voor zzp’ers en kleine bedrijven is dit extra vervelend. Je hebt vaak geen groot beveiligingsteam dat elke update handmatig naloopt. Dan ben je sneller afhankelijk van automatische updates, en dus ook van wat er in zo’n pakket verstopt zit.

Wie loopt risico?

Niet iedereen loopt hetzelfde risico, maar deze groepen moeten extra opletten:

- ontwikkelaars die direct met node-ipc werken

- teams die afhankelijk zijn van Node.js-projecten met npm-packages

- kleine bedrijven die software zelf hosten of bouwen

- beheerders die updates automatisch doorzetten zonder extra controle

Gebruik jij zelf geen ontwikkeltools? Dan merk je dit meestal niet direct op je telefoon of privé-laptop. Maar als een werkapp, interne tool of website op zo’n pakket leunt, kan de besmetting via die route binnenkomen.

Waar je vooral op moet letten

| situatie | Kans op raakvlak | Wat het kan betekenen |

|---|---|---|

| Je gebruikt node-ipc direct | Hoog | Je moet deze versies vermijden |

| Je gebruikt software die npm-afhankelijkheden heeft | Middel | Een indirect risico is mogelijk |

| Je werkt alleen als eindgebruiker | Laag tot middel | Vooral relevant als een app of webtool besmet is |

| Je beheert een kleine werkplek of server | Hoog | Controleren van afhankelijkheden is slim |

Wat merk jij hiervan?

Voor de meeste mensen is het eerste signaal niet dat de laptop ineens rare dingen doet. Zulke pakketproblemen zitten vaak diep in software verscholen. Je merkt het eerder als een app vreemde netwerkactiviteit laat zien, onverwacht updates trekt, of gewoon niet meer vertrouwd aanvoelt.

Voor ontwikkelaars en beheerders zit het risico eerder in de bouw en distributie van software. Als een besmette versie in een project terechtkomt, kan die ook in test-, build- of productiesystemen belanden. dan raakt het niet alleen één machine,maar mogelijk een hele reeks systemen.

Ook belangrijk: dit soort nieuws gaat vaak over de supply chain, oftewel de leveringsketen van software.Simpel gezegd: de schakels tussen de maker van software en de gebruiker. Als ergens in die keten een slechte update glipt, voel je dat later pas.

Wat moet je nu nalopen?

Als je software bouwt of beheert, is dit het moment om even te kijken waar node-ipc in je project zit. Niet alleen direct, maar ook via andere pakketten die er weer op leunen.

Check in elk geval dit:

- gebruik je één van deze versies?

- node-ipc@9.1.6

- node-ipc@9.2.3

- node-ipc@12.0.1

- staat node-ipc in je lockfile of dependency-lijst?

- worden npm-updates bij jou automatisch binnengehaald?

- draai je builds of deployments die oude afhankelijkheden kunnen blijven meenemen?

- is er software in gebruik die Node.js-afhankelijkheden heeft en die je zelf host?

Als je niet zeker weet of je geraakt bent, begin dan bij je projectbestanden en dependency-lijst. In veel gevallen zit de echte winst al in het simpel controleren van wat er precies is binnengehaald.

Snelle checklist voor kleine teams

Hier is een kort lijstje dat je vandaag nog kunt nalopen:

- Zoek of node-ipc in je projecten voorkomt.

- Controleer of één van de drie verdachte versies is gebruikt.

- Kijk of je lockfiles veilig zijn en niet stilletjes zijn meegegroeid.

- Pauzeer automatische updates als je eerst wilt controleren.

- Zet een schone versie vast als je software opnieuw bouwt.

Een klein bevermomentje: net als bij een dam is één losse plank soms genoeg om water door te laten. Bij software is dat vaak niet anders.

Goed om te onthouden

Dit nieuws gaat niet over een gewone bug, maar over kwaadaardige versies van een veelgebruikt npm-pakket. Dat maakt het vooral relevant voor iedereen die apps bouwt, beheert of daarop vertrouwt.

Voor eindgebruikers is de kans het grootst dat je dit indirect merkt. Voor ontwikkelaars en kleine bedrijven is de les eenvoudiger: kijk even goed naar je afhankelijkheden en laat verdachte versies niet ongemerkt doorstromen.

De hoofdzaak is dus vrij simpel: node-ipc@9.1.6, node-ipc@9.2.3 en node-ipc@12.0.1 zijn door Socket en StepSecurity als kwaadaardig bevestigd. Dat is genoeg reden om je eigen projecten en updates even na te lopen.

Dit raakt een beetje hetzelfde onderwerp: Kritiek lek in MCP kan kwaadaardige code laten draaien.

Meer lezen

Wil je het oorspronkelijke securitybericht zien? Dat staat op Kwaadaardige versies van node-ipc duiken op.