De Android-trojan trickmo is terug in een nieuwe variant. Volgens onderzoekers van threatfabric gebruikt deze versie The Open Network, oftewel TON, voor zijn commando- en controleverkeer. De malware werd tussen januari en februari 2026 gezien en richt zich op bankklanten en mensen met crypto-wallets in Frankrijk, Italië en oostenrijk.

Wat valt op?

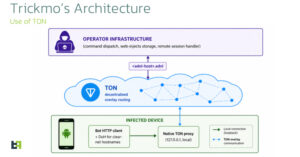

Het opvallende hier is niet alleen dat TrickMo op Android zit, maar vooral hoe de aansturing werkt. In plaats van de oude,vaste manier om met de aanvaller te praten,gebruikt deze variant TON. Dat maakt het verkeer lastiger te volgen en te blokkeren.

De bron noemt ook dat TrickMo werkt met een runtime-loaded APK, ook wel dex.module. Simpel gezegd: de schadelijke onderdelen worden niet allemaal meteen zichtbaar meegeleverd, maar pas geladen als de app draait. Dat maakt het lastiger om het snel te spotten op een telefoon.

Eerst even simpel

TrickMo is banking malware voor Android. Dat betekent: schadelijke software die zoekt naar geldzaken op je telefoon, zoals bankapps of crypto-wallets. Als zo’n trojan toeslaat,kan die meekijken,gegevens afvangen of stappen in een app verstoren.

Voor gewone gebruikers voelt dat vaak niet als “de telefoon is gehackt”. Het kan eerder lijken op vreemde inlogmeldingen, een app die zich anders gedraagt, of een nep-scherm dat over een echte bankapp heen komt te liggen. Ook dat laatste past bij dit soort malware,al noemt de bron vooral de nieuwe TON-aanpak.

Wie loopt risico?

Hier speelt vooral risico voor mensen die bankieren of crypto gebruiken op android. De campagne is volgens de bron gericht op gebruikers in Frankrijk, italië en Oostenrijk. Dat betekent niet dat andere landen veilig zijn, maar wel dat deze golf daar actief is gezien.

| Groep | Risico | Wat je merkt |

|---|---|---|

| Android-gebruikers met bankapps | Hoogst | Rare meldingen, verdachte appgedrag, inlogproblemen |

| Mensen met crypto-wallets | Hoog | Onverwachte veranderingen rond wallet-actie of toegang |

| Kleine bedrijven met werktelefoons | Middel | Risico op toegang tot zakelijke mail of betalingen via mobiel |

Voor zzp’ers en kleine bedrijven is dit extra belangrijk als de telefoon ook voor werk wordt gebruikt. Eén besmet toestel kan al genoeg zijn om mail, betalingen of authenticatiecodes mee te pakken. Een bever hoopt natuurlijk op hout, maar criminelen hopen op inloggegevens.

Wat merk jij hiervan?

Als je een Android-telefoon gebruikt voor bankzaken,wil je vooral letten op gedrag dat niet klopt. Denk aan apps die plots vragen om extra rechten, onbekende schermen over je bankapp, of telefoons die traag en onrustig worden zonder duidelijke reden. Dat soort signalen bewijst niet meteen dat TrickMo erop zit, maar het is wel een reden om scherp te zijn.

Ook bij crypto is waakzaamheid slim. Wallet-apps zijn vaak een doelwit omdat geld daar sneller verplaatst kan worden dan bij een gewone rekening. Als je op je telefoon een wallet gebruikt, is het goed om updates niet uit te stellen en app-installaties te beperken tot wat je echt nodig hebt.

Waar let je op?

- Onbekende apps of modules die je niet zelf hebt gezet

- Vreemde meldingen van bank- of walletapps

- Apps die ineens extra rechten willen

- Inloggen dat opeens anders gaat dan normaal

- Toestelgedrag dat niet past bij wat je doet

Wat kun je nu doen?

De bron beschrijft vooral hoe deze variant werkt en wie doelwit is. Daaruit volgen een paar simpele checks die voor iedereen handig zijn.Houd je telefoon en bankgebruik zo strak mogelijk.Minder losse apps betekent minder kans op ellende.

Voor werktelefoons is het slim om even na te lopen of daar bank- of walletapps op staan die eigenlijk niet nodig zijn. Hoe minder je op één toestel samenstopt, hoe minder schade één besmetting kan geven. dat is geen magie, gewoon gezond opruimen.

Hier zijn de belangrijkste dingen om even langs te lopen:

| Controle | Waarom |

|---|---|

| Installeer alleen apps die je echt nodig hebt | Minder kans op schadelijke trojans |

| Zet updates voor Android en apps aan | Dicht bekende gaten sneller |

| Kijk extra goed naar bank- en walletapps | Dit soort malware richt zich daarop |

| Gebruik geen app buiten de officiële winkel | Minder kans op verborgen troep |

| Verwijder oude of vreemde apps | Minder aanvalsroutes op je toestel |

Als je iets verdachts ziet,verander dan je bank- en belangrijke wachtwoorden vanaf een ander,schoon apparaat. Check ook je accountmeldingen en recente inlogactiviteit. Bij een zakelijke telefoon is het slim om je IT-beheerder of vaste ICT-partner meteen te laten meekijken.

goed om te onthouden

Deze melding gaat niet over een lek in één app, maar over een nieuwe manier waarop TrickMo zich verstopt en aanstuurt. TON wordt hier gebruikt voor command-and-control, dus voor contact tussen de malware en de aanvaller. Dat is vooral vervelend omdat het opsporen lastiger kan maken.

De praktische les blijft oud en simpel. Houd Android bij, installeer weinig extra’s, en wees extra scherp op bank- en walletgebruik op je telefoon. Meestal gaat het goed, maar als malware slim verpakt zit, wil je niet degene zijn die hem als eerste “even test” 😉

Meer lezen

De bron achter dit nieuws kun je ook zelf nalezen via Wat valt op?.

Bevers gedachte

Dit is zo’n nieuwsbericht dat vooral laat zien hoe snel mobiel bankieren en crypto een doelwit blijven. Niet omdat iedereen direct gevaar loopt, maar omdat een telefoon vaak het kleinste scherm heeft en het meeste vertrouwen krijgt. Juist daar proberen aanvallers doorheen te glippen.

Rustig blijven helpt het best. Even nalopen, updaten waar nodig en verdachte apps weggooien is meestal al genoeg om een stuk veiliger te zitten.